NIS2 w zakładzie produkcyjnym 2026: praktyczny poradnik dla automatyki i utrzymania ruchu (OT/PLC/HMI).

- Porady

- 50 wyświetlenia

NIS2 przestał być tematem „dla IT” i w 2026 roku coraz częściej trafia bezpośrednio na biurka kierowników utrzymania ruchu, automatyków i integratorów, bo w praktyce dotyka tego, co jest sercem produkcji, czyli dostępności i bezpieczeństwa systemów sterowania. Dyrektywa NIS2 rozszerza zakres regulacji i wprowadza obowiązki w 18 sektorach krytycznych, a jako zasada obejmuje średnie i duże podmioty, które muszą wdrożyć środki zarządzania ryzykiem cyber oraz zgłaszać istotne incydenty.

NIS2 przestał być tematem „dla IT” i w 2026 roku coraz częściej trafia bezpośrednio na biurka kierowników utrzymania ruchu, automatyków i integratorów, bo w praktyce dotyka tego, co jest sercem produkcji, czyli dostępności i bezpieczeństwa systemów sterowania. Dyrektywa NIS2 rozszerza zakres regulacji i wprowadza obowiązki w 18 sektorach krytycznych, a jako zasada obejmuje średnie i duże podmioty, które muszą wdrożyć środki zarządzania ryzykiem cyber oraz zgłaszać istotne incydenty.

Jeżeli działasz w Polsce i Niemczech, to presja jest dodatkowo “podwójna”, bo terminy i reżimy wdrożenia krajowego są inne. W Polsce znowelizowana ustawa o krajowym systemie cyberbezpieczeństwa wdrażająca NIS2 weszła w życie 3 kwietnia 2026. W Niemczech prawo wdrażające NIS2 zaczęło obowiązywać 6 grudnia 2025, a podmioty w zakresie zostały zobowiązane do rejestracji w BSI do 6 marca 2026.

Co NIS2 zmienia dla produkcji, nawet jeśli „nie jesteśmy firmą IT”

Najważniejszą zmianą jest to, że NIS2 nie traktuje cyberbezpieczeństwa jako dodatku. Wprost wprowadza obowiązki w zakresie zarządzania ryzykiem i raportowania incydentów oraz podkreśla odpowiedzialność najwyższego kierownictwa za zgodność i nadzór. W praktyce oznacza to, że pytania o segmentację sieci sterowania, zdalny dostęp serwisowy, backupy, zarządzanie podatnościami i kontrolę dostawców nie będą już „dobrą praktyką”, tylko obszarem, w którym trzeba wykazać dojrzałość i powtarzalność.

Dla zakładów produkcyjnych krytyczne jest też to, że NIS2 obejmuje więcej sektorów niż poprzednia dyrektywa NIS1, w tym m.in. wytwarzanie krytycznych produktów oraz inne obszary infrastruktury istotne dla funkcjonowania gospodarki.

Dlaczego OT jest trudniejsze niż IT i czemu „skopiowanie polityk IT” zwykle nie działa

W IT priorytetem bywa poufność danych i szybkie łatki. W OT priorytetem jest ciągłość procesu, deterministyczna komunikacja i kontrolowane zmiany. W efekcie proste podejście „zróbmy to jak w biurze” kończy się zwykle jedną z dwóch katastrof. Pierwsza katastrofa polega na tym, że bezpieczeństwo jest pozorne, bo nikt nie dotknął realnych wektorów ryzyka w OT, a całość ogranicza się do haseł i polityk. Druga katastrofa polega na tym, że zabezpieczenia są wprowadzone bez świadomości wpływu na produkcję, co generuje przestoje, dziwne problemy z komunikacją i konflikty kompetencyjne.

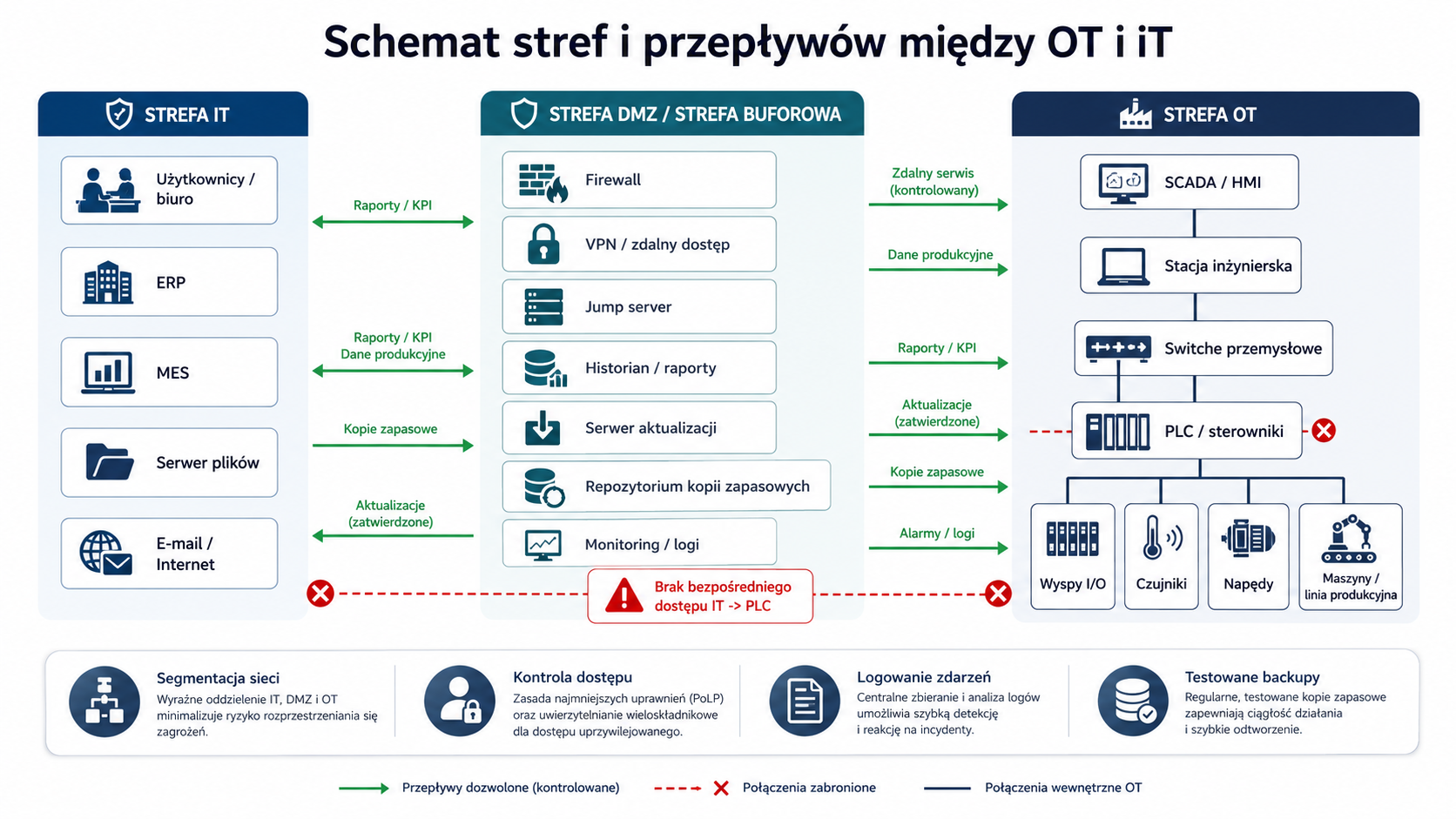

Dlatego w OT najlepszym podejściem jest budowa architektury opartej o strefy zaufania, kontrolowane przepływy ruchu i minimalizację ekspozycji, a dopiero potem nakładanie narzędzi monitoringu i procedur.

Szybki test: czy Was NIS2 realnie dotyczy i gdzie w firmie „dotyka OT”

NIS2 w praktyce zaczyna się od odpowiedzi na pytanie, czy podmiot jest w sektorze i czy spełnia kryteria wielkości, bo dyrektywa wskazuje, że co do zasady obejmuje średnie i duże podmioty w sektorach krytycznych. Nawet jeśli finalna kwalifikacja jest po stronie prawnej, dla automatyki istotne jest to, że większość wymagań bezpieczeństwa i tak będzie realizowana w środowisku OT, bo to tam występują systemy, których awaria generuje realny „significant disruption”.

W praktyce w zakładach produkcyjnych NIS2 “wpina się” w cztery miejsca. Pierwsze miejsce to sieć i segmentacja OT. Drugie miejsce to zdalny dostęp serwisowy, bo często jest najsłabszym ogniwem. Trzecie miejsce to zarządzanie zmianą i backupy, bo to one decydują o czasie przywrócenia produkcji. Czwarte miejsce to łańcuch dostaw i integratorzy, bo NIS2 kładzie nacisk na bezpieczeństwo w łańcuchu dostaw i odporność organizacji.

Minimalny plan “NIS2-ready w OT” na 30 dni, który da się obronić operacyjnie

Poniższy plan jest tak ułożony, żeby dało się go wdrożyć bez paraliżu produkcji i żeby równolegle budować trzy rzeczy: kontrolę ekspozycji, możliwość wykrywania oraz możliwość odtworzenia działania po incydencie.

Dni 1–7: inwentaryzacja i mapowanie ryzyka, ale tylko tego, co ma znaczenie

Na tym etapie celem nie jest stworzenie „idealnej CMDB”. Celem jest uchwycenie tego, co steruje procesem i co jest bramą do procesu. W praktyce oznacza to spis sterowników, HMI, wysp I/O, switchy, routerów, firewalli, serwerów SCADA, stacji inżynierskich oraz wszystkich punktów zdalnego dostępu i połączeń z IT. Jeżeli nie wiesz, którędy da się wejść do OT i gdzie są newralgiczne elementy sterowania, to nie będziesz w stanie wykazać zarządzania ryzykiem w sposób sensowny.

Dni 8–14: segmentacja i kontrola przepływów, czyli najtańsza “redukcja ryzyka” w OT

Największą dźwignią jest uporządkowanie komunikacji między strefami. W praktyce strefą jest sieć maszyn, strefą jest sieć SCADA, strefą jest serwis, a strefą jest punkt styku z IT. Jeżeli na styku nie ma kontroli ruchu i polityk, to „incydent w biurze” bardzo często staje się „incydentem na hali”. Po stronie technicznej kluczowe jest, aby komunikacja między strefami była ograniczona do tego, co konieczne, a dostęp administracyjny do OT nie odbywał się „jak leci”, tylko przez kontrolowany kanał.

Dni 15–21: zdalny dostęp i tożsamość, bo tu najczęściej pęka łańcuch

W zakładach produkcyjnych zdalny dostęp jest potrzebny, ale bez standardu jest bardzo ryzykowny. Ten tydzień powinien zakończyć się sytuacją, w której zdalny dostęp jest realizowany w jeden ustandaryzowany sposób, jest logowany i jest powiązany z tożsamością oraz uprawnieniami, a nie z „wspólnym hasłem serwisowym”. W praktyce to jest też moment, w którym warto rozwiązać problem kont lokalnych, braku rotacji haseł i braku rozdziału ról.

Dni 22–30: backupy, odtwarzanie i procedura incydentowa, bo to jest “życie po incydencie”

NIS2 kładzie nacisk na zarządzanie incydentami i raportowanie. W OT kluczowe jest, żeby procedura incydentowa nie była dokumentem „dla compliance”, tylko realnym scenariuszem działania: kto odcina segment, kto robi obraz stacji inżynierskiej, gdzie są kopie projektów PLC/HMI, jak szybko odtwarza się kluczowe elementy i jak weryfikuje się integralność. Jeżeli backup projektu PLC istnieje tylko „na laptopie integratora”, to w praktyce zakład jest zależny od zewnętrznego podmiotu w krytycznym momencie, a to jest ryzyko, którego NIS2 nie lubi.

Raportowanie incydentów w NIS2: dlaczego w OT musisz wcześniej ustalić, co jest „istotnym incydentem”

W praktyce raportowanie w NIS2 jest wieloetapowe i obejmuje szybkie zgłoszenia w krótkich oknach czasowych, w tym w wielu omówieniach podkreślany jest próg 24 godzin dla wstępnego powiadomienia. W OT problem polega na tym, że “incydent” często wygląda jak awaria procesu, a nie jak ewidentny atak. Jeżeli nie masz minimum monitoringu i minimum procedury kwalifikacji zdarzeń, to nie będziesz w stanie ani reagować szybko, ani raportować w sposób spójny.

Dlatego sensowną praktyką jest zdefiniowanie w zakładzie kilku prostych klas zdarzeń, które automatycznie uruchamiają ścieżkę eskalacji, bo w kryzysie nie ma czasu na dyskusję, czy „to na pewno cyber”.

Łańcuch dostaw: dlaczego integrator i dostawca zdalnego serwisu są częścią Twojego NIS2

NIS2 wprost mówi o podejściu do bezpieczeństwa, które obejmuje także łańcuch dostaw i zależności. W automatyce to oznacza, że musisz wiedzieć, kto ma dostęp serwisowy, jak ten dostęp jest realizowany, jakie są warunki reakcji na incydenty, jak wygląda przekazywanie backupów oraz kto odpowiada za aktualizacje bezpieczeństwa w elementach, które nie należą do IT, tylko do OT.

Jeżeli korzystasz z usług integratora, który łączy się do maszyn „kiedy trzeba” przez dowolny kanał, to w praktyce ryzyko jest systemowe i żaden dokument compliance tego nie przykryje.

Najczęstsze błędy, które psują NIS2 w OT, mimo dobrych intencji

Pierwszym błędem jest traktowanie OT jako „wyspy”, której nie trzeba segmentować, bo “przecież jest w osobnej hali”. Drugi błąd polega na tym, że organizacja wdraża narzędzia, ale nie wdraża procesu, więc po trzech miesiącach wszystko wraca do trybu „na skróty”. Trzeci błąd polega na tym, że backupy istnieją, ale nikt ich nie testuje w odtworzeniu, więc w incydencie okazuje się, że odtworzenie trwa dni, a nie godziny. Czwarty błąd polega na tym, że zdalny dostęp jest traktowany jak wygoda, a nie jak najbardziej krytyczny punkt kontroli.

NIS2 w Polsce: co w OT trzeba mieć poukładane, żeby nie ugrzęznąć na formalnościach?

W polskich realiach NIS2 najczęściej „wchodzi” do zakładu przez trzy kanały: wymogi organizacyjne (rola odpowiedzialnych osób i procedury), techniczne (segmentacja OT, zdalny dostęp, backupy) oraz relacje z dostawcami (integratorzy, serwis, dostęp zewnętrzny). Żeby nie utknąć na etapie interpretacji, warto przyjąć prostą kolejność działań: najpierw ustalić, kto w firmie jest właścicielem ryzyka OT, potem ustandaryzować zdalny dostęp serwisowy i backup/odtwarzanie (bo to najszybciej ogranicza skutki incydentów), a dopiero później dopinać monitoring i formalne raportowanie.

W praktyce „gotowość NIS2” w OT oznacza, że potrafisz odpowiedzieć na cztery pytania bez zgadywania: którędy da się wejść do OT, co jest krytyczne dla produkcji, jak szybko to odtworzysz po incydencie oraz kto podejmuje decyzję o odcięciu segmentu sieci. Jeśli te odpowiedzi są spisane, przetestowane i mają właściciela, to reszta jest już dopinaniem procesu, a nie gaszeniem pożaru.

FAQ

1) Czy NIS2 dotyczy utrzymania ruchu i automatyki (OT), czy tylko działu IT?

Dotyczy całej organizacji, a w zakładach produkcyjnych praktyczne środki kontroli i odporności często leżą właśnie w OT: segmentacja, zdalny dostęp, backupy i kontrola zmian.

2) Od czego zacząć NIS2 w zakładzie, żeby nie zatrzymać produkcji?

Od inwentaryzacji punktów wejścia do OT, ustandaryzowania zdalnego dostępu oraz uporządkowania backupów i odtwarzania. To najszybciej ogranicza skutki incydentów.

3) Co jest najczęstszą “dziurą” w OT?

Nieuregulowany zdalny dostęp serwisowy (różne kanały, wspólne hasła, brak logów) oraz brak testów odtwarzania po awarii.

4) Czy segmentacja OT/IT jest naprawdę konieczna?

Tak, bo ogranicza propagację incydentów i pozwala kontrolować przepływy. W praktyce często daje większy efekt niż zakup narzędzi.

5) Jak często trzeba testować odtwarzanie backupów PLC/HMI?

Minimum cyklicznie i po każdej istotnej zmianie. Najważniejsze jest, żeby znać realny czas przywrócenia działania (nie „na papierze”).

6) Czy da się wdrożyć NIS2 bez wymiany sprzętu?

W wielu zakładach tak, bo największą poprawę daje architektura (segmentacja, dostęp), proces zmian oraz backup/restore. Sprzęt bywa dopiero kolejnym krokiem.

7) Jak podejść do integratorów i dostawców serwisu w kontekście NIS2?

Ustalić zasady zdalnego dostępu, logowania, odpowiedzialności za zmiany, przekazywania backupów oraz reakcji na incydenty. Dostawca jest częścią ryzyka.

8) Jakie 3 dowody “gotowości” OT są najłatwiejsze do pokazania?

Jedno kontrolowane wejście do OT, segmentacja OT/IT z ograniczonym ruchem oraz przetestowane odtwarzanie (backup + procedura + wynik testu).

Jeżeli porządkujesz bezpieczeństwo OT, to najszybciej ogranicza ryzyko segmentacja i kontrola dostępu, dlatego w naszym sklepie najczęściej dobiera się do tego switche przemysłowe, urządzenia do separacji sieci OT/IT oraz rozwiązania do bezpiecznego zdalnego serwisu.

Zobacz również inne artykuły

Komentarze (0)